Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

🚨 OSTRZEŻENIE (PO RAZ KOLEJNY)

Działacze z DPRK wciąż niszczą zbyt wielu z was za pomocą swoich fałszywych spotkań na Zoomie / fałszywych spotkań na Teams.

Przejmują wasze Telegramy -> używają ich, aby zniszczyć wszystkich waszych przyjaciół.

Już ukradli ponad 300 milionów dolarów w ten sposób.

Przeczytaj to. Zatrzymaj cykl. 🙏

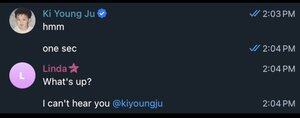

Wszystko zaczyna się od konta Telegram kogoś, kogo znasz.

Piszą do wszystkich, z którymi wcześniej rozmawiali.

Ludzie, których spotkałeś na konferencji. Lub zostali ci przedstawieni przez bliskiego przyjaciela. VC. BD.

MOŻESZ ZOBACZYĆ HISTORIĘ ROZMÓW.

ZNASZ TĘ OSOBĘ!

Oni wznawiają rozmowę, prosząc o nadrobienie zaległości.

Dzielą się linkiem do Calendly, aby umówić się na rozmowę.

Historia wcześniejszej rozmowy jest NAPRAWDĘ ZDUMIEWAJĄCA!

Czujesz się zaszczycony, że cię pamiętają / chcą porozmawiać.

I nie spieszą się, aby cię oszukać. Wszystko wydaje się super legitne.

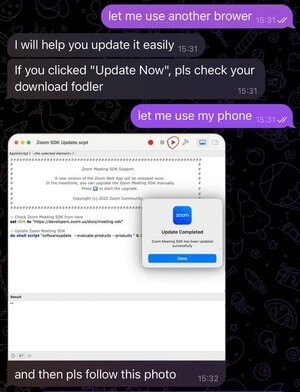

Przed rozmową podzielą się linkiem, który zazwyczaj jest zamaskowany, aby wyglądał na prawdziwy.

Tam możesz zobaczyć osobę + niektórych z ich partnerów/kollegów.

Te filmy nie są deepfake'ami, jak powszechnie się donosi.

To są prawdziwe nagrania z momentu, gdy zostali zhakowani lub z publicznych źródeł (podcasty) 😱

Ludzie wyglądają na zdezorientowanych. I trochę zirytowanych. Nie słyszą cię?

Na Telegramie twój kontakt do ciebie napisze:

> "Co słychać?"

> "O, Zoom szwankuje?"

> "Tak, nie martw się."

> "Też miałem ten problem wcześniej."

Czujesz ulgę. Nie chcesz marnować ich czasu.

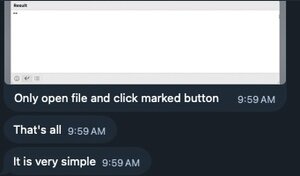

Mówią ci:

> "Musisz tylko zaktualizować SDK."

> "Jeśli klikniesz przycisk aktualizacji, to to naprawi."

> "To bardzo proste."

Nawet wyślą zrzut ekranu pokazujący, co zrobić. Są bardzo, bardzo pomocni. 🫠

Jeśli wyrazisz sceptycyzm lub powiesz, że to wydaje się niebezpieczne, szybko starają się złagodzić twoje obawy.

> "Nie martw się."

> "Po prostu użyj wersji internetowej."

> "nie wiem, to enterprise zoom"

> "bezpieczeństwo mojej firmy to sprawdziło, gdy to się zdarzyło."

Naprawdę inteligentni ludzie dają się na to nabrać.

"Aktualizacja" to często "Zoom Update SDK.scpt", który otwiera/uruchamia się w AppleScript. Jest wiele pustych miejsc, aby ukryć złośliwy kod.

W innych przypadkach kopiujesz/wklejasz "poprawkę."

Mówi, że jest udana. Ale nie rozwiązuje problemu. Więc ostatecznie przełożysz.

134

Najlepsze

Ranking

Ulubione