Trend-Themen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Das Studium vergangener Smart Contract Exploits ist hervorragend, um ein besserer Solidity-Entwickler zu werden.

Ich habe in letzter Zeit etwas Zeit damit verbracht, viele der Exploits zu überprüfen, die in den letzten paar Jahren aufgetreten sind.

Das Verständnis der Ursachen eines Hacks ist eine großartige Möglichkeit, um zu lernen, anders über das Schreiben von Code nachzudenken.

Es gibt dir auch ein besseres Gespür dafür, welche Komponenten am kritischsten sind, wenn man sich neue Codebasen ansieht.

Ich empfehle jedem, der sein Solidity-Spiel verbessern möchte, die vergangenen Exploits auf @RektHQ durchzugehen oder die @phylaxsystems-Dokumente anzusehen, wo wir Aufschlüsselungen von Hacks und wie Assertions sie hätten verhindern können, haben.

Durch das Studium dieser vergangenen Hacks habe ich festgestellt, dass die Exploits oft aufgrund fehlender Überprüfungen im Code oder falscher Berechnungen möglich sind, die dazu führen, dass Protokolle in Zustände eintreten, in denen sie nicht sein sollten. Sobald der Exploit passiert ist, scheint der Fehler oft offensichtlich. Wir müssen sicherstellen, dass Protokolle es einfacher haben, diese zu identifizieren.

Viele Protokolle würden davon profitieren, Zeit damit zu verbringen, Invarianten zu definieren und sicherzustellen, dass diese nicht verletzt werden können.

Assertions zu schreiben ist eine großartige Möglichkeit, um sicherzustellen, dass diese Invarianten niemals verletzt werden können.

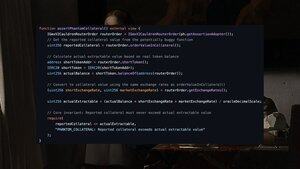

Der letzte Exploit, den ich mir angesehen habe, war der Abracadabra-Exploit von März 2025, bei dem ~$13 Millionen verloren gingen:

Der Fehler: sendValueInCollateral() extrahierte echte Token, vergaß jedoch, interne Buchhaltungsvariablen zu aktualisieren.

Der Exploit: orderValueInCollateral() berichtete weiterhin denselben Sicherheitenwert, selbst nachdem Token entfernt wurden.

Ergebnis: Der Angreifer lieh wiederholt gegen "Phantom-Sicherheiten" bis die Mittel aufgebraucht waren.

Eine Assertion, die die einfache Invarianz überprüft, dass die "berichteten Sicherheiten" mit den "tatsächlichen Sicherheiten" übereinstimmen, hätte den Hack verhindert.

968

Top

Ranking

Favoriten