Populaire onderwerpen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

blackorbird

Vrede en liefde.

Alleen analyse/jager.

#APT #threatIntelligence #Exploit #CTI

Baan nodig

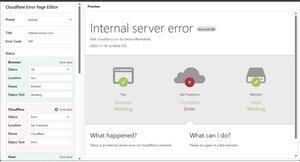

Geef CloudFlare de schuld voor websiteproblemen

De Cloudflare Error Page Generator () is een open-source tool voor het maken van zeer aanpasbare foutpagina's in de stijl van Cloudflare.

Het imiteert perfect de beroemde foutpagina-ontwerpen van Cloudflare (zoals de 5xx interne serverfoutpagina's) en kan direct in je website worden ingebed. Je kunt eenvoudig statische HTML-bestanden genereren om de standaard foutpagina's te vervangen, zodat je snel de schuld kunt geven aan CloudFlare wanneer je site problemen ondervindt.

119

Een nieuwe ontwijkingstechniek, bekend als "EDR-Freeze", is opgekomen en verandert de manier waarop aanvallers endpointbeveiliging neutraliseren. In tegenstelling tot traditionele methoden die proberen beveiligingssoftware te laten crashen of beëindigen (wat vaak waarschuwingen activeert), schort EDR-Freeze het beveiligingsproces volledig op, waardoor het "comateus" maar technisch levend is. Deze aanval is bijzonder gevaarlijk omdat deze volledig in de gebruikersmodus opereert, wat betekent dat de aanvaller geen kwetsbare stuurprogramma's (BYOVD) hoeft te gebruiken of kwetsbaarheden op kernel-niveau hoeft te exploiteren. In plaats daarvan misbruikt het legitieme Windows-foutmeldingshulpmiddelen om Endpoint Detection and Response (EDR) agents te bevriezen, waardoor er een blinde vlek ontstaat waar kwaadaardige activiteiten onopgemerkt kunnen plaatsvinden.

69

Een nieuwe sandbox-escape exploit gericht op de iOS-systeemdiensten itunesstored en bookassetd, gebruikmakend van de MobileGestalt-subsystemen.

De exploit ondersteunt iOS 26.2b1 en lagere versies, en is gepatcht door Apple in iOS 26.2b2.

Het is geïntegreerd in iCloud-bypass-tools zoals iRemoval Pro (ondersteunt iOS 18.6 tot 26.2b1), waarbij de publieke versie waarschijnlijk minimaal iOS 18.6 vereist.

Gebruikers kunnen de exploit toepassen door te herstellen of te downgraden naar iOS 26.1 als Apple het nog ondertekent.

Een gedetailleerd onderzoeksverslag (POC) is beschikbaar op

exploitcode

Het draaien van iPadOS op de iPhone 17 Pro Max kan bepaalde systeembeperkingen omzeilen, waardoor functies zoals het versoepelen van sideloading-limieten en het activeren van multitaskinginterfaces mogelijk zijn, maar het mist volledige roottoegang en kan geen tools zoals TrollStore ondersteunen.

De exploit omvat kwetsbaarheden in bookassetd (Books asset daemon) en/of itunesstored (iTunes Store daemon) bij het aanroepen van MobileGestalt of het afhandelen van sandbox-overgangen, wat leidt tot sandbox escape. MobileGestalt is verantwoordelijk voor het verstrekken van apparaat-, configuratie- en hardware-informatie aan apps en diensten, terwijl sandboxing apps en diensten isoleert om ongeautoriseerde toegang tot systeemcomponenten te voorkomen. Eenmaal ontsnapt, kan code verhoogde privileges verkrijgen, waardoor modificatie van systeembestanden, apparaatsconfiguraties en het inschakelen van uitgeschakelde API's mogelijk is.

69

Boven

Positie

Favorieten