Актуальные темы

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

blackorbird

Мир и любовь.

Просто анализ/охотник.

#APT #threatIntelligence #Exploit #CTI

Нужна работа

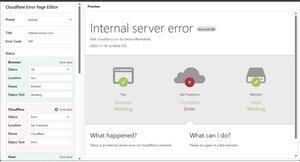

Вините CloudFlare за проблемы с сайтом

Генератор страниц ошибок Cloudflare () — это инструмент с открытым исходным кодом для создания высоконастраиваемых страниц ошибок в стиле Cloudflare.

Он идеально имитирует знаменитые дизайны страниц ошибок Cloudflare (такие как страницы ошибок внутреннего сервера 5xx) и может быть встроен непосредственно в ваш сайт. Вы можете легко генерировать статические HTML-файлы, чтобы заменить стандартные страницы ошибок, что позволяет вам быстро переложить вину на CloudFlare, когда ваш сайт сталкивается с проблемами.

120

Появилась новая техника уклонения, известная как "EDR-Freeze", которая меняет способ, которым злоумышленники нейтрализуют защиту конечных точек. В отличие от традиционных методов, которые пытаются сбойнуть или завершить работу программного обеспечения безопасности (что часто вызывает тревогу), EDR-Freeze полностью приостанавливает процесс безопасности, делая его "в коме", но технически живым. Эта атака особенно опасна, потому что она работает полностью в пользовательском режиме, что означает, что злоумышленнику не нужно использовать уязвимый драйвер (BYOVD) или эксплуатировать уязвимости на уровне ядра. Вместо этого она злоупотребляет легитимными инструментами отчетности об ошибках Windows, чтобы заморозить агенты обнаружения и реагирования на конечные точки (EDR), создавая слепую зону, где злонамеренная активность может происходить незамеченной.

70

Новая уязвимость для обхода песочницы, нацеленная на системные службы iOS itunesstored и bookassetd, использующая подсистему MobileGestalt.

Уязвимость поддерживает iOS 26.2b1 и более ранние версии, и была исправлена Apple в iOS 26.2b2.

Она была интегрирована в инструменты обхода iCloud, такие как iRemoval Pro (поддерживающий iOS 18.6 до 26.2b1), при этом публичная версия, вероятно, требует как минимум iOS 18.6.

Пользователи могут применить уязвимость, восстановив или понизив версию до iOS 26.1, если Apple все еще подписывает её.

Подробное исследование (POC) доступно по адресу

код уязвимости

Запуск iPadOS на iPhone 17 Pro Max может обойти определенные системные ограничения, позволяя использовать такие функции, как ослабление ограничений на побочный загрузку и активация интерфейсов многозадачности, но не предоставляет полного доступа к root и не может поддерживать такие инструменты, как TrollStore.

Уязвимость связана с уязвимостями в bookassetd (демон активов книг) и/или itunesstored (демон iTunes Store) при вызове MobileGestalt или обработке переходов песочницы, что приводит к обходу песочницы. MobileGestalt отвечает за предоставление информации о устройстве, конфигурации и аппаратном обеспечении приложениям и службам, в то время как песочница изолирует приложения и службы, чтобы предотвратить несанкционированный доступ к системным компонентам. После обхода код может получить повышенные привилегии, позволяя изменять системные файлы, конфигурации устройства и активировать отключенные API.

70

Топ

Рейтинг

Избранное