Tendencias del momento

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

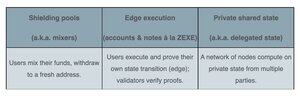

Las tres arquitecturas de privacidad se prestan naturalmente a construir intercambios de tokens con mecanismos muy diferentes:

Piscinas de protección ➡️ AMM

Ejecución en el borde ➡️ libro de órdenes

Estado compartido privado ➡️ piscina oscura

28 may 2025

Ayer me lo pasé muy bien hablando sobre la privacidad programable en el Salón TUM Blockchain & Cybersecurity 2025. ¡Gracias @rezabfil por la invitación!

Cubrí tres enfoques de diseño principales:

Se puede implementar un pool de protección en cadenas existentes, accediendo directamente a las aplicaciones desplegadas allí, por ejemplo, los AMM en Ethereum. ¡Un desarrollador de DEX no necesita hacer nada! Sin embargo, requiere pasos adicionales del usuario: proteger, esperar, desproteger, creando fricción + tarifas.

Con las blockchains de borde, se prefieren las actualizaciones de estado local a las modificaciones de estado global. Esto permite a la red lograr una ejecución paralela al externalizar las transiciones de estado al borde.

Las blockchains de borde como @0xMiden inspiran naturalmente un diseño de DEX de libro de órdenes: los usuarios pueden enviar solicitudes a un intermediario fuera de la cadena, quien empareja las órdenes y las publica en la cadena.

Finalmente, el estado compartido privado desbloquea los dark pools, donde las órdenes pueden ser emparejadas sin revelar detalles a la cadena pública u otros participantes hasta el asentamiento. Esto refleja los dark pools de las finanzas tradicionales, pero sin un intermediario de confianza. Con los dark pools, se pueden ejecutar grandes operaciones de forma privada para evitar el impacto en el mercado, aunque los usuarios deben participar en un Cálculo Multi-Partido (MPC) intensivo en recursos con todos los pares (MPC p2p), obligándolos a permanecer en línea (mala experiencia de usuario) o delegar el emparejamiento a un tercero (pérdida de privacidad).

Entonces, ¿cuál es el mejor? No voy a entrar en peleas de ZKP vs. MPC. Como siempre, la respuesta es "depende" 🫠

1,32K

Parte superior

Clasificación

Favoritos